חוקרי מעבדת קספרסקי איתרו מספר פרצות בתחנות דלק ברחבי העולם שהותירו אותן חשופות להשתלטות מרחוק – לעיתים לאורך שנים

פורס: 13.2.18 צילום: יח"צ

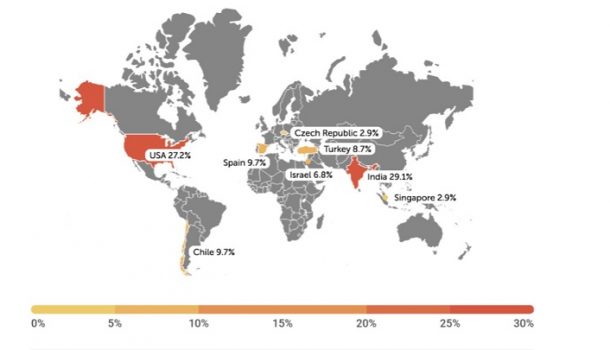

חוקרי מעבדת קספרסקי איתרו מספר פרצות בתחנות דלק ברחבי העולם שהותירו אותן חשופות להשתלטות מרחוק – לעיתים לאורך שנים. הפרצות נמצאו בבקר המשובץ במשאבות דלק עם יותר מ-1,000 התקנות פעילות מחוברות לרשת. במקרים רבים, הבקר מוקם בתחנות הדלק לפני יותר מעשור, ומאז נותר מחובר לרשת. היצרן עודכן לגבי האיום.

עידו נאור, חוקר אבטחת מידע בכיר במעבדת קספרסקי, יחד עם חוקר נוסף, גילו את הבקר במהלך מחקר אחר שעסק במכשירים עם קישוריות פתוחה לרשת.

הבקר, אשר מריץ מכונת לינוקס, פועל עם רמת הרשאות גבוהה, והחוקרים גילו מספר פרצות שהותירו את המכשיר ואת המערכות המחוברות אליו פתוחים למתקפות סייבר. לדוגמה, החוקרים הצליחו לקרוא ולהגדיר רבות מההגדרות של משאבות הדלק. פורץ, שמצליח לעקוף את מסך הכניסה ולהשיג גישה לממשק הראשי יהיה מסוגל לעשות כל אחד מהדברים הבאים:

- לכבות את כל מערכות התדלוק

- לשנות את מחירי הדלק

- לגרום לדליפות דלק

- לגרום למסוף הסליקה לגנוב כסף (הבקר מתחבר ישירות למסוף הסליקה, כך שניתן לחטוף תשלומים)

- לשלוף מספרי לוחיות רישוי ותעודות זהות של נהגים

- להריץ קוד על יחידת הבקר

- לנוע בחופשיות ברשת של תחנת הדלק

"כאשר עוסקים במכשירים מרושתים, קל להתמקד במכשירים החדשים ולשכוח מהמוצרים שהותקנו לפני שנים רבות – אלה עלולים להותיר את העסק חשוף לחלוטין להתקפות. הנזק שיכול להיגרם כתוצאה מחבלה בתחנת דלק עלול להיות כבד מנשוא. שיתפנו את הממצאים שלנו עם היצרן", אמר עידו נאור, חוקר אבטחה בכיר, מעבדת קספרסקי.

הפרצה דווחה גם ל- MITRE (גוף מחקר של ממשלת ארה"ב המנהל פרויקט ומאגר של פרצות).

מעבדת קספרסקי מייעצת ליצרנים של מכשירי IoT מרושתים לשלב שיקולי אבטחת מידע כבר מהרגע הראשון של הפיתוח והתכנון, ולסרוק אחר פרצות במכשירים ישנים. משתמשים במכשירים מרושתים נקראים לבדוק באופן קבוע את המכשירים האלה ולא לסמוך על הגדרות ברירת המחדל.

למידע נוסף – Securelist

Tags: אבטחת סייבר טכנולוגיה